Rückschau 2012

Kerzenschein im Bambuswald

Unsere Cafeteria-StudentInnen servieren Ihnen Getränke und kleine raffinierte Imbisse bis lange nach Mitternacht in unserem verglasten Innenhof mit Bambuswald. Dazu gibt es Chillout, Klassisches, Filmmusiken, alles Richtung experimentell und eher Unbekanntes. Zum Abkühlen nach Mitternacht ....

Mathematik und Medizin

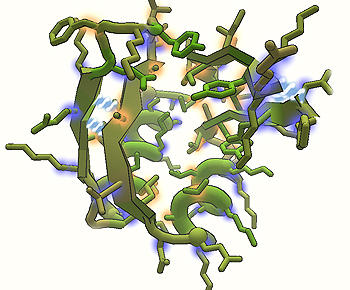

Wo Mathematik überall vorhanden ist, kann ihnen der Blick hinter die Kulissen zeigen. Viren sind hochpräzise molekulare Maschinen, die sich ständig verändern, ohne ihre Wirkung zu verlieren. Dadurch sind Krankheiten wie Grippe oder Aids gefährlich. Auch bei der nicht-invasiven Frühdiagnose von Herzkreislauferkrankungen wie Stenosen und Aneurysmen spielt Mathematik eine entscheidende Rolle. Mit Mathematik kann man diese Veränderungen beschreiben, analysieren und der Medizin helfen, effektive Therapien zu entwickeln.

Wer bin ich?

Bei diesem Quiz können Sie herausfinden, welche bekannte Persönlichkeit aus der Informatik sich jeweils hinter einer Biografie verbirgt. Erkunden Sie das Leben von Prominenten wie Ada Lovelace, Alan Turing und Konrad Zuse und entdecken Sie deren Errungenschaften.

Indoor-Lokalisierung - bestimme deine Position ohne Satellit

Versteckspiel mit Ihrem Smartphone!

Fast jedes Handy findet heute mittels GPS zuverlässig seine Position. Nicht nur im Großstadt-Dschungel, sondern auch auf dem flachen Land oder gar auf hoher See. Doch ausgerechnet beim Betreten von Gebäuden arbeitet GPS nicht mehr zuverlässig oder stellt ganz die Arbeit ein. Eine Vielzahl von Projekten und Institutionen würden allerdings von einer präzisen Indoor-Lokalisierung ungemein profitieren - daher ist die Indoor-Lokalisierung seit Jahren ein Forschungsschwerpunkt der AG Technische Informatik.

Wir zeigen anhand verschiedener Systeme den Stand unserer Forschung und demonstrieren in einer Mitmach-Demonstration die Stärken und Schwächen des in unserer Arbeitsgruppe entwickelten Systems. Bringen Sie Ihr Smartphone mit Internetverbindung und testen Sie bei uns!

Dining Philosophers - Können wir uns beim Essen auf Philosophen verlassen?

Auch Philosophen müssen essen. Hier gibt es ein Spiel für vier Personen, bei dem Kinder ab 3 Jahren zu hungrigen Philosophen werden, die nur satt zu Erkenntnissen kommen. Das Spiel entscheidet, ob alle Philosophen den Sinn des Lebens erkennen und ob sie jemals herausfinden, was das mit dem iPhone zu tun hat.

Rätsel, Puzzle, Kopfzerbrecher: Mathematische Spiele vom Labyrinth des Minotaurus bis zum Sudoku

Nachdenken über Mathe war schon immer populär: Schon in der Antike und im Mittelalter haben sich die Menschen an mathematischen und logischen Spielen erfreut, etwa der Konstruktion von Labyrinthen oder dem kniffligen Problem des Josephus. Ein Bestseller aus dem 17. Jahrhundert war ein mathematisches Rätselbuch. Im 20. Jahrhundert wurden dann Dreh- und Schiebepuzzles modern; berühmt wurde zum Beispiel der Zauberwürfel, den der Ungar Ernö Rubik 1975 patentieren ließ. Der derzeitige Renner auf dem Rätselmarkt heißt Sudoku: Ein Rätsel mit einer weitverzweigten mathematischen Verwandtschaft, den lateinischen und magischen Quadraten. Wir präsentieren eine Auswahl von Puzzles und Rätseln von früher und heute und erklären, was mathematisch dahinter steckt.

Spion Camp

Geheime Nachrichten ver- und entschlüsseln – welche Verfahren kommen dabei zum Einsatz und wie schwer sind diese zu "knacken"? An verschiedenen Stationen kann die Kryptographie erkundet werden, angefangen von frühen Verschlüsselungstechniken, bis hin zu modernen Verfahren.

Das Angebot ist für Kinder ab 10 Jahren und Erwachsene geeignet.

Spion Camp

Geheime Nachrichten ver- und entschlüsseln – welche Verfahren kommen dabei zum Einsatz und wie schwer sind diese zu "knacken"? An verschiedenen Stationen kann die Kryptographie erkundet werden, angefangen von frühen Verschlüsselungstechniken, bis hin zu modernen Verfahren.

Das Angebot ist für Kinder ab 10 Jahren und Erwachsene geeignet.

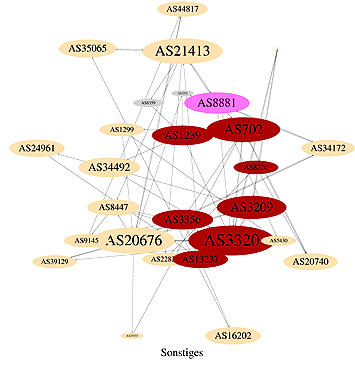

Wie sieht das Internet von innen aus?

Das Internet ist ein Netz aus Netzen. Es besteht aus sehr vielen Teilnehmern, die sich miteinander verbinden. Das Internet zu zeichnen, ist nicht einfach. Hier Ordnung reinzubringen noch viel schwieriger.

Schauen Sie sich ein Atlas für das Internet an. Finden Sie heraus, welche kritische Abhängigkeiten es zwischen den Teilnehmern gibt.

Mathematik und Kunst

Lassen Sie sich davon überzeugen, dass Mathematik in vielen Lebensbereichen auftritt, bei denen Sie das vielleicht nicht erwartet haben: Medizin, Musik, Kunst, ... Wir garantieren, dass man die wichtigsten Zusammenhänge auch dann verstehen kann, wenn die Schulzeit schon eine Weile zurückliegt oder noch einige Schuljahre zu absolvieren sind.

Bioinformatik - Mensch und Maschine im Fokus

Neue Technologien erlauben uns heutzutage, immer schneller immer mehr Wissen über die Erbsubstanz und Bausteine unseres Körpers anzuhäufen - aber wie wird man dieser Flut Herr, und welchen Nutzen können wir daraus ziehen? Wir laden ein zu einem kleinen, leicht verständlichen Einblick in Kernthemen der Bioinformatik wie Proteinfaltung, Read-Mapping und Sequenzalignment. Versuchen sie sich außerdem selbst in der Rolle des Entdeckers beim spielerischen Proteinfalten und Sequenzzuordnen am Computer.

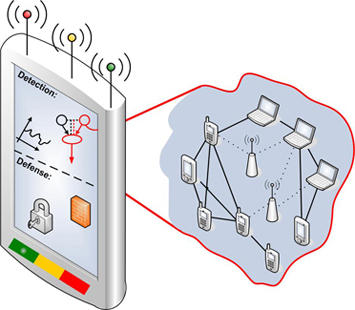

Ihr Smartphone braucht dringend Vitamin C

Digitales Immunsystem und soziales Vertrauen zwischen Mobiltelefonen

Mobiltelefone sind Kleinstcomputer und den gleichen Angriffen ausgesetzt wie normale Computer. Sie sind aber viel schwächer, um sich alleine schützen zu können. Bringen Sie Ihr Smartphone mit und probieren Sie aus, wie Ihr Handy vertrauenswürdige Nachbartelefone entdecken kann.

Finden Sie heraus, was ein digitales Immunsystem für Ihr Handy ist.

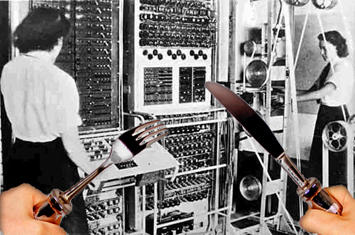

Vortrag 21.45h Dipl.Inform Julia Schenk: Usability - was ein Computer und ein Essbesteck gemeinsam haben

Nicht nur ein Essbesteck, sondern auch ein Computerprogramm sollte eine gewisse Zweckmäßigkeit haben: Es soll uns unserem Ziel der Nahrungsaufnahme effizient und möglichst schmerzfrei näher bringen. Darum essen wir unsere Pasta nicht mit dem Grillbesteck und unser Steak nicht mit dem Suppenlöffel.

Das Usability Engineering beschäftigt sich mit genau dieser Herausforderung im Bereich der Informatik: Benutzbare Software mit einem positiven Benutzungserlebnis. Ein zentraler Punkt ist dabei eben nicht den Faktor Mensch gekonnt zu ignorieren sondern sich intensiv mit seinen Zielen und kognitiven Eigenschaften auseinander zu setzen. Unterhaltsam und anhand kleiner Gendankenexperimente wird Ihnen der Vortrag vermitteln woran es vermutlich liegt, wenn Sie das nächste Mal verwundert bis verärgert vor Ihrem Computer sitzen und wie man das hätte vermeiden können.

Multi-User Multi-Touch, aber sicher

Die Arbeitsgruppe Sichere Identität erforscht Sicherheitsprobleme und Sicherheitslösungen im Kontext von modernen Informations- und Kommunikationstechnologien. Von besonderem Interesse sind Anwendungen, in denen digitale Identifizierbarkeit, oder eben die Nichtidentifizierbarkeit, eine Rolle spielen.

Ein spannendes Thema sind interaktive Anwendungen auf sogenannten Multi-Touch-Tischen. Multi-Touch Tische sind berührungsempfindliche Bildschirme im Format eines Tisches. An ihnen lässt es sich auf einfache und innovative Weise mit mehreren Person gleichzeitig interagieren, arbeiten und spielen.

Wir zeigen, wie so ein Tisch die Berührungen unterschiedlicher Personen auseinanderhalten und wie man dies für sicherheitskritische und personalisierte Interaktionen nutzen kann.

Besucher können alles spielerisch erproben.

Drahtlose Datenübertragung zum Anfassen!

Ein leerer Akku ist für Sensornetze ein großes Problem, da die Infrastruktur darauf basiert, dass diese Netze ggf. über große Areale die Kommunikation zur Basis über viele Knoten aufrecht erhalten. Ein geschickter Routing-Algorithmus nutzt das Sensornetz energetisch sinnvoll aus. Aber wie verhält sich eigentlich das Routing wenn die Kommunikation gestört wird?

Ihr könnt bei uns selbst untersuchen, wie sich das Routing verhält, indem ihr Sensorknoten umstellt oder den Funk stört. Parallel könnt ihr beobachten, auf welchen Sensorknoten sich das aktuell versendete Datenpaket befindet.

Das VIP-Projekt VIVE "Validierung der Verteilten Ereigniserkennung in drahtlosen Sensornetzen" macht sich zur Aufgabe Anwendungsbereiche zu validieren, in denen die Verteilte Ereigniserkennung in drahtlosen Sensornetzen wirtschaftlich eingesetzt werden kann. Eine energetisch geeignete Routenbildung innerhalb derartiger drahtloser Sensornetze z.B. an Brücken ist als Basis wichtig, um auf Applikationsschichten hochwertige Ereigniserkennungen durchführen zu können.

22.30 h: Dipl.-Inform. Matthias Wählisch: Wie sicher ist der Cyberspace?

Das Internet ist heute eine kritische Infrastruktur, ohne die unsere Welt nicht mehr funktioniert. Doch ab und zu schrecken uns globale "Internet-Katastrophen" auf. Das Internet kann in seinem Kern angegriffen werden - wie kann ein Schutz dagegen aussehen? Die bekanntesten Beispiele sind das "Auslöschen von Youtube" am 25. Februar 2008 durch Pakistan Telecom oder die "Entführung von 37.000 IP-Netzen" durch einen chinesischen Provider am 12. April 2010.

Berlin United - Studenten entwickeln autonome Modellfahrzeuge

Wie es funktioniert, zeigen wir auf einem großen Parcours, den das Fahrzeug befährt, und auf dem es die von Euch gesetzten Hindernisse erkennt.

Zum nächsten CaroloCup wird das Team ein neues Modellauto mit neuer Hardware bestücken: der bisherige Arduino-Micro-Controller soll ersetzt werden durch einen ARM-Prozessor. Die bisherige hochauflösende Kamera soll durch eine Omni-Cam ersetzt werden. In dem Team sind acht Studenten - wer mitmachen will, soll sich melden!

Programm ist gut für Kinder geeignet

Was hat Stockkampf mit Brückenüberwachung gemeinsam?

Ein System zum Erlernen der Stockführung zur Präsentation der Verteilten Ereigniserkennung in Sensornetzen.

Der Besucher darf ein aus zwei Sensorknoten bestehenden Langstock, nach Vorgabe so bewegen wie es üblicherweise in den ersten Technikübungen beim Stockkampf gelehrt wird. Die beiden Sensoren erkennen zusammen welche Bewegung der Besucher durchführt, bewertet diese und gibt ein Feedback. Das VIP-Projekt VIVE "Validierung der Verteilten Ereigniserkennung in drahtlosen Sensornetzen" macht sich zur Aufgabe Anwendungsbereiche zu validieren, in denen die Verteilte Ereigniserkennung in drahtlosen Sensornetzen wirtschaftlich eingesetzt werden kann. Die Bereiche Sport, Reha aber auch der Bereich Brückenüberwachung stehen im Fokus des Projektes.